.

El modelo de «Trabajo Desde Cualquier Lugar» ha cristalizado el fin de la dependencia geográfica de la oficina física, transformando la fuerza laboral en una red distribuida de nodos de trabajo remotos. Esta flexibilidad, si bien ha potenciado la autonomía y la productividad, ha generado un cambio tectónico en el panorama de la Ciberseguridad, disolviendo el perímetro de red tradicional y exponiendo a las organizaciones a una serie de desafíos de seguridad que requieren estrategias de defensa y educación radicalmente nuevas. En la era post-oficina, el hogar del empleado se ha convertido en la nueva sucursal, y la seguridad ya no puede garantizarse mediante firewalls centralizados.

.

El reto fundamental es el Colapso del Perímetro de Red. Cuando los empleados se conectan desde redes domésticas o públicas (cafeterías, coworking), la organización pierde el control sobre la higiene de seguridad del punto de acceso. Las redes Wi-Fi residenciales, a menudo mal configuradas o con firmware sin parches, se convierten en vectores de ataque ideales para los ciberdelincuentes. El riesgo se amplifica con el Shadow IT, la práctica de los empleados de utilizar hardware y software personales no aprobados para tareas laborales, lo que introduce vulnerabilidades desconocidas y complica la aplicación de políticas de seguridad. El análisis forense posterior a un incidente en este entorno distribuido se vuelve exponencialmente más complejo, ya que la cadena de custodia digital se extiende a múltiples ubicaciones geográficas y dispositivos personales.

.

Estrategias de Defensa: Migración a Zero Trust y Mínimo Privilegio

.

Para mitigar estos riesgos, las organizaciones están migrando de modelos basados en la ubicación a arquitecturas centradas en la identidad y el acceso. La adopción del modelo Confianza Cero (Zero Trust Architecture – ZTA) se ha vuelto una necesidad operativa. ZTA opera bajo la premisa de que ningún usuario o dispositivo, dentro o fuera de la red corporativa, debe ser confiado por defecto. Esto se traduce en una política estricta de Autenticación Multifactor (MFA) para todos los accesos, la validación continua de la identidad, y la aplicación rigurosa del Principio de Mínimo Privilegio, asegurando que los empleados solo tengan acceso a los recursos estrictamente necesarios para sus tareas.

.

Además de ZTA, la protección de los datos sensibles en entornos distribuidos requiere el uso de tecnologías de Acceso a Red de Confianza Cero (ZTNA) o de Redes Privadas Virtuales (VPN) de grado empresarial con cifrado de extremo a extremo. El control del acceso a datos se mejora mediante soluciones CASB (Cloud Access Security Broker) que monitorizan y aseguran el uso de las aplicaciones en la nube, previniendo la exfiltración de información sensible, sin importar la ubicación física del empleado. Esta convergencia de herramientas digitales es lo que crea el nuevo perímetro de seguridad: uno definido por el usuario, el dispositivo y el recurso, en lugar de la ubicación física.

.

El Imperativo del Factor Humano y la Educación Continua

.

Irónicamente, la tecnología más avanzada de seguridad distribuida es inútil si el factor humano es el eslabón más débil. En el entorno WFA, el empleado se enfrenta a un aumento en los ataques de Ingeniería Social, especialmente el phishing y el vishing (phishing de voz), dado que los atacantes aprovechan la falta de interacción personal y la relativa informalidad del entorno doméstico.

.

Por lo tanto, la inversión más crítica en la era post-oficina es la Educación en Ciberseguridad. Las organizaciones deben implementar programas de entrenamiento continuo y gamificado que simulen escenarios de ataque realistas y refuercen la conciencia situacional. Es vital que los empleados entiendan la necesidad de segmentar el uso de sus dispositivos, separar el tráfico personal del laboral, y reportar incidentes de manera inmediata. Transformar al empleado de un riesgo a una línea de defensa activa es esencial. La capacitación no debe limitarse a marcar casillas; debe ser una experiencia práctica y relevante que consolide la seguridad como una responsabilidad compartida, garantizando la resiliencia operativa en cualquier parte del mundo.

.

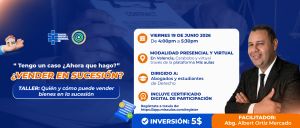

Para más contenido como este, únete a nuestra comunidad de Informática Forense, Pentester, Osint y Jurídico. Telegram: LAZARUS_VENEZUELA